局域网的数据包监听及数据分析

无需注册登录,支付后按照提示操作即可获取该资料.

摘 要

本文主要阐述了目前网络安全的现状、缺陷、面临的威胁,提出了相应的防范措施,并介绍了网络的常用协议。然后又介绍了WINSOCK技术和监听原理,并对最广泛的监听工具sniffer做了简单的概述。基于当前网络很多威胁都是来自与自己电脑的漏洞与自己不能够清楚的察觉到自己电脑是否正在被侵犯,虽然防火墙可以提供帮助,但它不能对低层的东西显示给大家。本文主要研究的是对局域网的数据包监听并分析,采用WINSOCK技术实现的。在此工具中主要有监听和IP数据包分析2大主要功能,并能通过窗体清楚的显示出来。它使人们可以每时每刻观察到进入自己电脑的数据包,并能够观察到进行数据交流时对方的IP地址和所开放的端口号,及时对信息明朗化,预防黑客端口的监听。

目 录

摘 要. I

Abstract II

目 录. III

引 言. 1

1 网络安全面临的威胁. 2

1.1 什么是网络安全. 2

1.2 网络安全隐患与威胁. 2

1.3 几种常见的威胁类型. 4

1.4 威胁我国网络安全的4个因素. 5

2 网络协议. 7

3 WINSOCK技术与监听原理. 11

3.1 WINSOCK技术概述. 11

3.2 局域网与以太网监听原理. 14

4 sniffer 17

4.1 sniffer概述. 17

4.2 怎样防范sniffer 18

5 基于WINSOCK技术捕获IP包工具的设计与实现. 22

5.1 系统概述. 22

5.2 系统概要设计. 22

5.3 系统主要功能介绍. 24

5.4 实例分析. 28

5.5 数据包首部解析. 29

结 论. 31

参考文献. 33

附 录. 34

谢 辞. 38

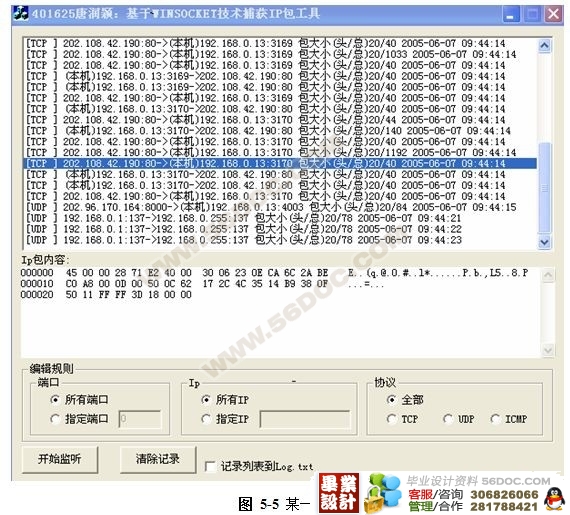

系统主要功能介绍

(1)截获数据包

在进行监听之前要先加载sock,如果没连接网上就会显示加载失败,不能进行监听。

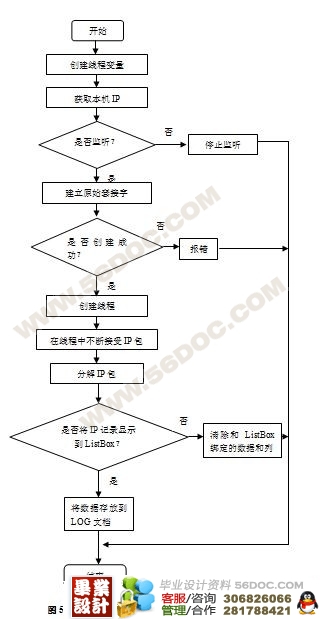

这里需要说明的是加载sock,建立原始套节字,设置套节字选项和把网卡置于混杂模式获取IO操作的相关信息是引用的固定代码。具体流程如图5-2所示。

(2)IP数据包分析

先将截获到的数据包转为IP头结构,然后得到包中的协议,在对协议分析,得到源地址和目的地址,得到TTL,得到头长度,然后对其分析,判断出是TCP数据包,UDP数据包还是ICMP数据包,然后把判断的结果显示出来。

分解这环节甚为重要。TCP,UDP和ICMP每个的首部格式都不一样,不加以 区分会很浑浊。也会使使用者对所截获的数据包认识不深。此工具一个主要目的就是使截获的结果明朗化。